Công tắc chuyển mạch bỏ qua điểm kết nối mạng Mylinking™ ML-BYPASS-200

Thiết kế dạng mô-đun với 2 đường truyền bypass và 1 đường truyền monitor, hỗ trợ kết nối 10/40/100GE, tốc độ tối đa 640Gbps.

1-Tổng quan

Bằng cách triển khai công tắc chuyển mạch thông minh Mylinking™:

- Người dùng có thể linh hoạt cài đặt/gỡ bỏ thiết bị bảo mật mà không ảnh hưởng đến mạng hiện tại và không gây gián đoạn;

- Công tắc chuyển mạch bỏ qua điểm kết nối mạng Mylinking™ với chức năng phát hiện trạng thái hoạt động thông minh giúp giám sát thời gian thực trạng thái hoạt động bình thường của thiết bị bảo mật nối tiếp. Khi thiết bị bảo mật nối tiếp hoạt động bất thường, hệ thống sẽ tự động chuyển mạch để duy trì liên lạc mạng bình thường;

- Công nghệ bảo vệ giao thông chọn lọc có thể được sử dụng để triển khai thiết bị an ninh làm sạch giao thông cụ thể, công nghệ mã hóa dựa trên thiết bị kiểm toán. Thực hiện hiệu quả việc bảo vệ truy cập nối tiếp cho loại giao thông cụ thể, giảm áp lực xử lý lưu lượng của thiết bị nối tiếp;

- Công nghệ Bảo vệ Lưu lượng Cân bằng Tải có thể được sử dụng để triển khai theo cụm các thiết bị nối tiếp an toàn nhằm đáp ứng nhu cầu bảo mật nối tiếp trong môi trường băng thông cao.

Với sự phát triển nhanh chóng của Internet, mối đe dọa đối với an ninh thông tin mạng ngày càng trở nên nghiêm trọng, do đó, nhiều ứng dụng bảo vệ an ninh thông tin được sử dụng ngày càng rộng rãi. Cho dù đó là thiết bị kiểm soát truy cập truyền thống (tường lửa) hay các phương tiện bảo vệ tiên tiến hơn như hệ thống ngăn chặn xâm nhập (IPS), nền tảng quản lý mối đe dọa thống nhất (UTM), hệ thống chống tấn công từ chối dịch vụ (Anti-DDoS), cổng chống tấn công DDoS, hệ thống nhận dạng và kiểm soát lưu lượng DPI thống nhất, và nhiều thiết bị bảo mật được triển khai nối tiếp tại các nút quan trọng của mạng, thực hiện chính sách bảo mật dữ liệu tương ứng để xác định và xử lý lưu lượng truy cập hợp pháp/bất hợp pháp. Tuy nhiên, đồng thời, trong môi trường ứng dụng mạng sản xuất đòi hỏi độ tin cậy cao, mạng máy tính sẽ tạo ra độ trễ mạng lớn hoặc thậm chí gián đoạn mạng trong trường hợp chuyển đổi dự phòng, bảo trì, nâng cấp, thay thế thiết bị, v.v., điều mà người dùng không thể chấp nhận được.

Công tắc chuyển mạch bỏ qua kết nối 2 điểm mạng với các tính năng và công nghệ nâng cao

Công nghệ Chế độ bảo vệ “SpecFlow” và Chế độ bảo vệ “FullLink” của Mylinking™

Công nghệ bảo vệ chuyển mạch bỏ qua nhanh Mylinking™

Công nghệ Mylinking™ “LinkSafeSwitch”

Công nghệ chuyển tiếp/phát hành chính sách động “WebService” của Mylinking™

Công nghệ phát hiện gói tín hiệu nhịp tim thông minh Mylinking™

Công nghệ gói nhịp tim có thể định nghĩa Mylinking™

Công nghệ cân bằng tải đa liên kết Mylinking™

Công nghệ phân phối lưu lượng thông minh Mylinking™

Công nghệ cân bằng tải động Mylinking™

Công nghệ quản lý từ xa Mylinking™ (HTTP/WEB, TELNET/SSH, tính năng “EasyConfig/AdvanceConfig”)

Hướng dẫn cấu hình công tắc bỏ qua điểm kết nối 3 mạng

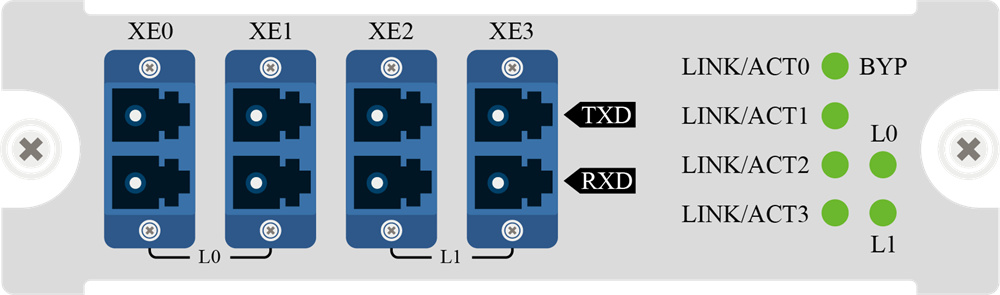

ĐƯỜNG VÒNGKhe cắm mô-đun cổng bảo vệ:

Khe cắm này có thể được lắp vào mô-đun cổng bảo vệ BYPASS với tốc độ/số cổng khác nhau. Bằng cách thay thế các loại mô-đun khác nhau, nó có thể hỗ trợ bảo vệ BYPASS cho nhiều liên kết 10G/40G/100G.

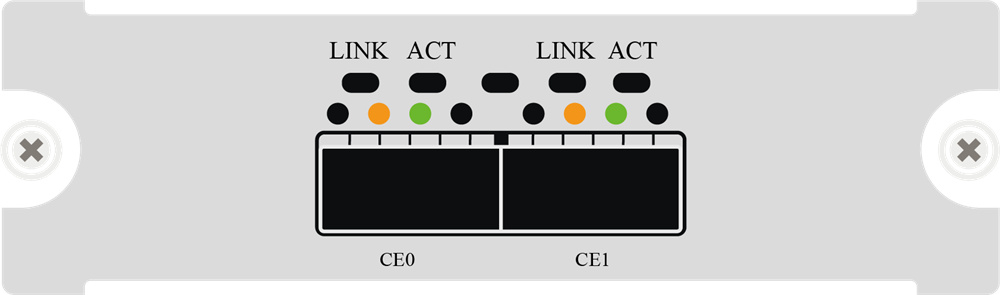

MÀN HÌNHKhe cắm mô-đun cổng;

Khe cắm này có thể được lắp vào mô-đun cổng MONITOR với các tốc độ/cổng khác nhau. Nó có thể hỗ trợ triển khai nhiều thiết bị giám sát nối tiếp trực tuyến 10G/40G/100G bằng cách thay thế các mô hình khác nhau.

Quy tắc lựa chọn mô-đun

Dựa trên các liên kết được triển khai khác nhau và yêu cầu triển khai thiết bị giám sát, bạn có thể linh hoạt lựa chọn các cấu hình mô-đun khác nhau để đáp ứng nhu cầu môi trường thực tế của mình; vui lòng tuân theo các quy tắc sau khi lựa chọn:

1. Các linh kiện khung máy là bắt buộc và bạn phải chọn các linh kiện khung máy trước khi chọn bất kỳ mô-đun nào khác. Đồng thời, vui lòng chọn các phương pháp cấp nguồn khác nhau (AC/DC) theo nhu cầu của bạn.

2. Toàn bộ thiết bị hỗ trợ tối đa 2 khe cắm mô-đun BYPASS và 1 khe cắm mô-đun MONITOR; bạn không thể chọn nhiều hơn số lượng khe cắm để cấu hình. Dựa trên sự kết hợp giữa số lượng khe cắm và kiểu mô-đun, thiết bị có thể hỗ trợ tối đa bốn liên kết bảo vệ 10GE; hoặc có thể hỗ trợ tối đa bốn liên kết 40GE; hoặc có thể hỗ trợ tối đa một liên kết 100GE.

3. Mô-đun model "BYP-MOD-L1CG" chỉ có thể được lắp vào khe SLOT1 để hoạt động bình thường.

4. Mô-đun loại "BYP-MOD-XXX" chỉ có thể được lắp vào khe cắm mô-đun BYPASS; mô-đun loại "MON-MOD-XXX" chỉ có thể được lắp vào khe cắm mô-đun MONITOR để hoạt động bình thường.

| Mô hình sản phẩm | Tham số hàm |

| Khung máy (Máy chủ) | |

| ML-BYPASS-M200 | Khung gắn tủ rack tiêu chuẩn 1U 19 inch; công suất tiêu thụ tối đa 250W; bộ điều khiển bảo vệ BYPASS dạng mô-đun; 2 khe cắm mô-đun BYPASS; 1 khe cắm mô-đun MONITOR; nguồn AC và DC tùy chọn; |

| Mô-đun bỏ qua | |

| BYP-MOD-L2XG(LM/SM) | Hỗ trợ bảo vệ nối tiếp liên kết 10GE hai chiều, giao diện 4*10GE, đầu nối LC; tích hợp bộ thu phát quang; tùy chọn chế độ đơn/đa mode liên kết quang, hỗ trợ 10GBASE-SR/LR; |

| BYP-MOD-L2QXG(LM/SM) | Hỗ trợ bảo vệ nối tiếp liên kết 40GE hai chiều, giao diện 4*40GE, đầu nối LC; tích hợp bộ thu phát quang; tùy chọn chế độ đơn/đa mode liên kết quang, hỗ trợ 40GBASE-SR4/ LR4; |

| BYP-MOD-L1CG (LM/SM) | Hỗ trợ bảo vệ nối tiếp liên kết 100GE kênh, giao diện 2*100GE, đầu nối LC; bộ thu phát quang tích hợp; tùy chọn đa chế độ liên kết quang đơn, hỗ trợ 100GBASE-SR4/LR4; |

| MÔ-ĐUN GIÁM SÁT | |

| MON-MOD-L16XG | Mô-đun cổng giám sát 16*10GE SFP+; không có mô-đun thu phát quang; |

| MON-MOD-L8XG | Mô-đun cổng giám sát 8*10GE SFP+; không có mô-đun thu phát quang; |

| MON-MOD-L2CG | Mô-đun cổng giám sát 2*100GE QSFP28; không có mô-đun thu phát quang; |

| MON-MOD-L8QXG | Mô-đun cổng giám sát 8* 40GE QSFP+; không có mô-đun thu phát quang; |

Thông số kỹ thuật của bộ chuyển mạch bỏ qua TAP 4 mạng

| Phương thức sản phẩm | Công tắc bỏ qua nối tiếp ML-BYPASS-M200 | |

| Loại giao diện | Giao diện MGT | Giao diện quản lý thích ứng 1*10/100/1000BASE-T; Hỗ trợ quản lý từ xa HTTP/IP. |

| Khe cắm mô-đun | 2 khe cắm mô-đun BYPASS; 1 khe cắm mô-đun MONITOR; | |

| Các liên kết hỗ trợ tối đa | Thiết bị hỗ trợ tối đa 4 liên kết 10GE hoặc 4 liên kết 40GE hoặc 1 liên kết 100GE. | |

| Màn hình | Thiết bị hỗ trợ tối đa 16 cổng giám sát 10GE hoặc 8 cổng giám sát 40GE hoặc 2 cổng giám sát 100GE; | |

| Chức năng | Khả năng xử lý song công toàn phần | 640Gbps |

| Dựa trên cơ chế bảo vệ lưu lượng truy cập theo tầng gồm năm cặp giá trị IP/giao thức/cổng. | Ủng hộ | |

| Bảo vệ theo tầng dựa trên lưu lượng truy cập đầy đủ | Ủng hộ | |

| Cân bằng tải đa cấp | Ủng hộ | |

| Chức năng phát hiện nhịp tim tùy chỉnh | Ủng hộ | |

| Hỗ trợ tính độc lập của gói Ethernet | Ủng hộ | |

| CÔNG TẮC BỎ QUA | Ủng hộ | |

| Công tắc BYPASS không cần flash | Ủng hộ | |

| QUẢN LÝ BẢNG ĐIỀU KHIỂN | Ủng hộ | |

| Quản lý IP/Web | Ủng hộ | |

| Quản lý SNMP V1/V2C | Ủng hộ | |

| Quản lý TELNET/SSH | Ủng hộ | |

| Giao thức SYSLOG | Ủng hộ | |

| Ủy quyền người dùng | Dựa trên xác thực mật khẩu/AAA/TACACS+ | |

| Điện | Điện áp nguồn định mức | AC-220V/DC-48V【Tùy chọn】 |

| Tần số công suất định mức | 50Hz | |

| Dòng điện đầu vào định mức | AC-3A / DC-10A | |

| Công suất định mức | 100W | |

| Môi trường | Nhiệt độ làm việc | 0-50℃ |

| Nhiệt độ bảo quản | -20-70℃ | |

| Độ ẩm làm việc | 10%-95%, Không ngưng tụ | |

| Cấu hình người dùng | Cấu hình bảng điều khiển | Giao diện RS232, 115200, 8, N, 1 |

| Giao diện MGT ngoài băng tần | 1 giao diện Ethernet 10/100/1000M | |

| Xác thực mật khẩu | Ủng hộ | |

| Chiều cao khung gầm | Không gian khung gầm (U) | Màn hình 1U 19 inch, kích thước 485mm*44.5mm*350mm |

Ứng dụng chuyển mạch bỏ qua TAP mạng 5 (như sau)

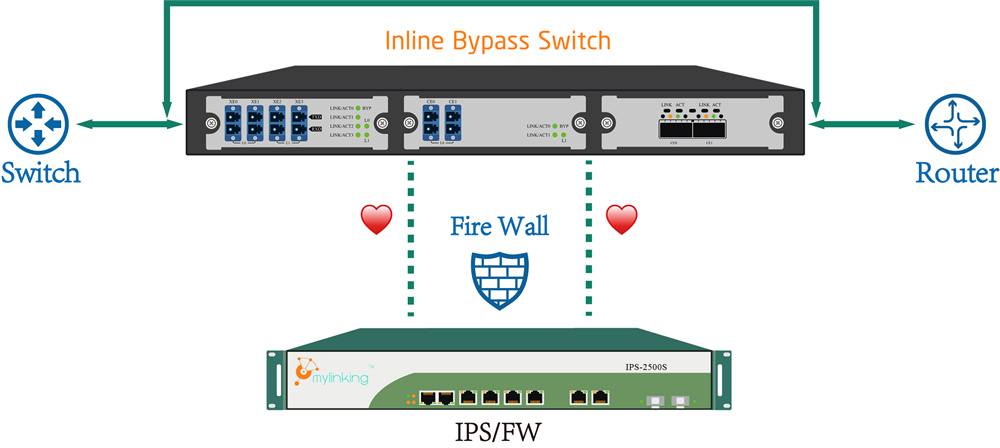

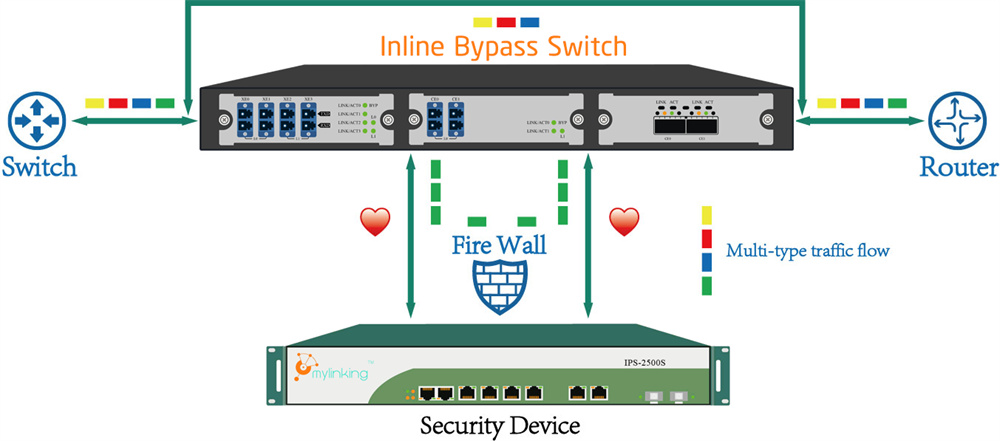

Sau đây là một ví dụ điển hình về chế độ triển khai IPS (Hệ thống ngăn chặn xâm nhập) và FW (Tường lửa): IPS/FW được triển khai nối tiếp trên các thiết bị mạng (bộ định tuyến, bộ chuyển mạch, v.v.) để thực hiện kiểm tra an ninh giữa các lưu lượng truy cập, dựa trên chính sách an ninh tương ứng để xác định việc cho phép hoặc chặn lưu lượng truy cập đó, nhằm đạt được hiệu quả bảo vệ an ninh.

Đồng thời, chúng ta có thể thấy IPS/FW được triển khai nối tiếp như một hệ thống thiết bị, thường được đặt tại các vị trí trọng yếu của mạng doanh nghiệp để thực hiện bảo mật nối tiếp. Độ tin cậy của các thiết bị kết nối trực tiếp ảnh hưởng đến tính khả dụng tổng thể của mạng doanh nghiệp. Khi các thiết bị nối tiếp bị quá tải, gặp sự cố, cập nhật phần mềm, cập nhật chính sách, v.v., tính khả dụng của toàn bộ mạng doanh nghiệp sẽ bị ảnh hưởng nghiêm trọng. Tại thời điểm này, chúng ta chỉ có thể khôi phục mạng bằng cách cắt mạng hoặc sử dụng cầu nối vật lý, điều này ảnh hưởng nghiêm trọng đến độ tin cậy của mạng. IPS/FW và các thiết bị nối tiếp khác một mặt cải thiện việc triển khai bảo mật mạng doanh nghiệp, mặt khác cũng làm giảm độ tin cậy của mạng doanh nghiệp, làm tăng nguy cơ mạng không khả dụng.

5.2 Bảo vệ thiết bị dòng Inline Link

Giải pháp "Bypass Switch" của Mylinking™ được triển khai nối tiếp giữa các thiết bị mạng (bộ định tuyến, bộ chuyển mạch, v.v.), và luồng dữ liệu giữa các thiết bị mạng không còn dẫn trực tiếp đến IPS/FW nữa. Khi IPS/FW gặp sự cố do quá tải, treo máy, cập nhật phần mềm, cập nhật chính sách hoặc các điều kiện khác, "Bypass Switch" sẽ thông qua chức năng phát hiện tín hiệu nhịp tim thông minh để kịp thời phát hiện và bỏ qua thiết bị bị lỗi, mà không làm gián đoạn mạng, nhanh chóng kết nối trực tiếp với các thiết bị mạng khác để bảo vệ mạng truyền thông bình thường; khi IPS/FW gặp sự cố và cần phục hồi, nó cũng thông qua chức năng phát hiện gói tín hiệu nhịp tim thông minh để kịp thời phát hiện và khôi phục lại kết nối ban đầu, đảm bảo an ninh mạng doanh nghiệp.

Bộ chuyển mạch bypass Mylinking™ có chức năng phát hiện tín hiệu nhịp tim thông minh mạnh mẽ, người dùng có thể tùy chỉnh khoảng thời gian giữa các lần gửi tín hiệu nhịp tim và số lần thử lại tối đa. Thông qua một tín hiệu nhịp tim tùy chỉnh trên IPS/FW để kiểm tra tình trạng hoạt động, ví dụ như gửi tín hiệu kiểm tra nhịp tim đến cổng thượng nguồn/hạ nguồn của IPS/FW, sau đó nhận tín hiệu từ cổng thượng nguồn/hạ nguồn của IPS/FW và đánh giá xem IPS/FW có hoạt động bình thường hay không bằng cách gửi và nhận tín hiệu nhịp tim.

5.3 Chính sách “SpecFlow” Dòng chảy thẳng hàng Bảo vệ

Khi thiết bị mạng an ninh chỉ cần xử lý lưu lượng cụ thể trong chuỗi bảo vệ an ninh, thông qua chức năng xử lý lưu lượng "Chuyển mạch bỏ qua" của Mylinking™, bằng chiến lược sàng lọc lưu lượng, lưu lượng "Cần quan tâm" được kết nối với thiết bị an ninh và được gửi trực tiếp trở lại liên kết mạng, đồng thời phần lưu lượng "cần quan tâm" được kéo đến thiết bị an toàn nội tuyến để thực hiện kiểm tra an toàn. Điều này không chỉ duy trì hoạt động bình thường của chức năng phát hiện an toàn của thiết bị an toàn mà còn giảm áp lực xử lý lưu lượng không hiệu quả của thiết bị an toàn; đồng thời, "Chuyển mạch bỏ qua" có thể phát hiện tình trạng hoạt động của thiết bị an toàn trong thời gian thực. Nếu thiết bị an toàn hoạt động bất thường, nó sẽ trực tiếp bỏ qua lưu lượng dữ liệu để tránh gián đoạn dịch vụ mạng.

Bộ bảo vệ bỏ qua lưu lượng Mylinking™ có thể xác định lưu lượng dựa trên định danh tiêu đề lớp L2-L4, chẳng hạn như thẻ VLAN, địa chỉ MAC nguồn/đích, địa chỉ IP nguồn, loại gói IP, cổng giao thức lớp vận chuyển, thẻ khóa tiêu đề giao thức, v.v. Có thể định nghĩa linh hoạt nhiều tổ hợp điều kiện khớp khác nhau để xác định các loại lưu lượng cụ thể mà thiết bị bảo mật quan tâm và có thể được sử dụng rộng rãi để triển khai các thiết bị kiểm toán bảo mật đặc biệt (RDP, SSH, kiểm toán cơ sở dữ liệu, v.v.).

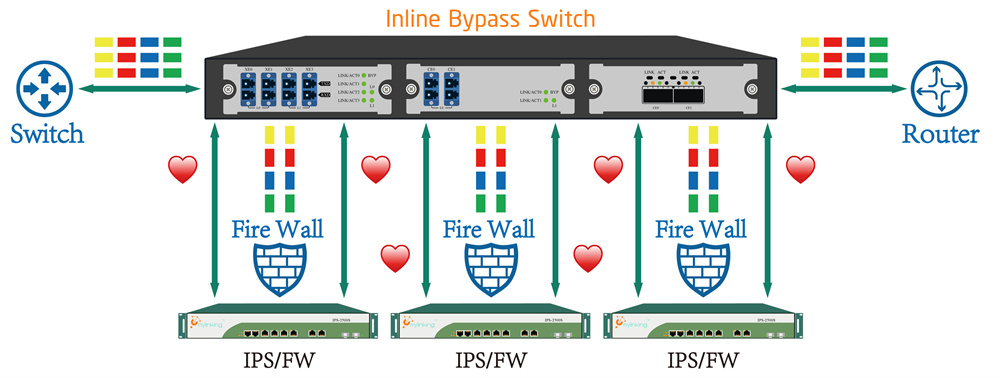

5.4 Bảo vệ nối tiếp cân bằng tải

Bộ chuyển mạch "Bypass Switch" Mylinking™ được triển khai nối tiếp giữa các thiết bị mạng (bộ định tuyến, bộ chuyển mạch, v.v.). Khi hiệu năng xử lý của một IPS/FW đơn lẻ không đủ để đáp ứng lưu lượng truy cập cao điểm của liên kết mạng, chức năng cân bằng tải của bộ bảo vệ, bằng cách "gộp" nhiều cụm IPS/FW xử lý lưu lượng liên kết mạng, có thể giảm thiểu hiệu quả áp lực xử lý của từng IPS/FW, cải thiện hiệu năng xử lý tổng thể để đáp ứng yêu cầu băng thông cao của môi trường triển khai.

Bộ chuyển mạch bypass Mylinking™ có chức năng cân bằng tải mạnh mẽ, dựa trên thẻ VLAN khung, thông tin MAC, thông tin IP, số cổng, giao thức và các thông tin khác để phân phối lưu lượng cân bằng tải băm, đảm bảo tính toàn vẹn của luồng dữ liệu mà mỗi IPS/FW nhận được.

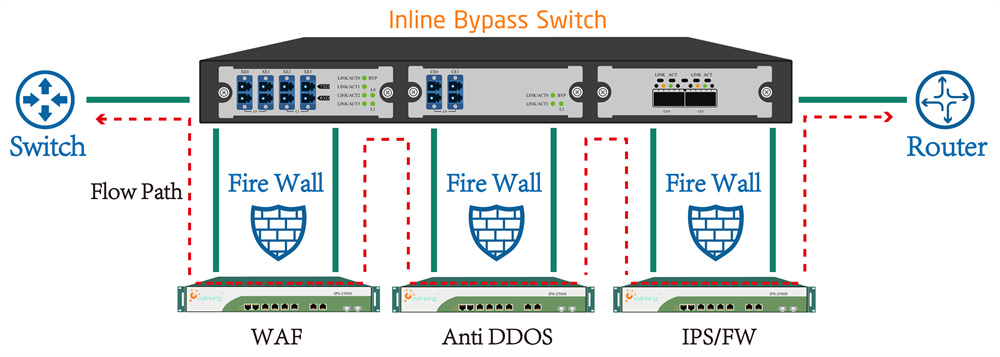

5.5 Bảo vệ chống mất cân bằng dòng chảy thiết bị đa series (Thay đổi kết nối nối tiếp thành kết nối song song)

Tại một số liên kết quan trọng (như các điểm truy cập Internet, liên kết trao đổi khu vực máy chủ), vị trí đặt thường do nhu cầu về các tính năng bảo mật và việc triển khai nhiều thiết bị kiểm tra bảo mật nội tuyến (như tường lửa, thiết bị chống tấn công DDoS, tường lửa ứng dụng WEB, thiết bị ngăn chặn xâm nhập, v.v.), việc đặt đồng thời nhiều thiết bị phát hiện bảo mật nối tiếp trên liên kết sẽ làm tăng điểm lỗi đơn lẻ trên liên kết, làm giảm độ tin cậy tổng thể của mạng. Và trong quá trình triển khai trực tuyến các thiết bị bảo mật nêu trên, việc nâng cấp thiết bị, thay thế thiết bị và các hoạt động khác sẽ gây ra gián đoạn dịch vụ mạng trong thời gian dài và đòi hỏi chi phí cắt giảm dự án lớn hơn để hoàn thành việc thực hiện thành công các dự án đó.

Bằng cách triển khai "Công tắc bỏ qua" một cách thống nhất, chế độ triển khai của nhiều thiết bị an ninh được kết nối nối tiếp trên cùng một liên kết có thể được thay đổi từ "chế độ nối tiếp vật lý" sang "chế độ nối tiếp vật lý, nối tiếp logic". Điều này giúp cải thiện độ tin cậy của liên kết, đồng thời "công tắc bỏ qua" cho phép điều khiển luồng dữ liệu theo yêu cầu trên liên kết, nhằm đạt được hiệu quả xử lý an toàn tương tự như chế độ ban đầu.

Sơ đồ triển khai nhiều thiết bị an ninh cùng lúc theo kiểu nối tiếp:

Sơ đồ triển khai bộ chuyển mạch bỏ qua TAP mạng Mylinking™:

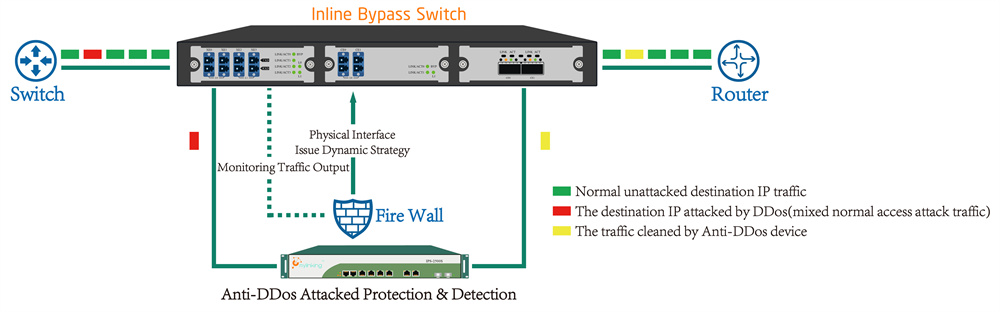

5.6 Dựa trên Chiến lược Động về Bảo vệ Phát hiện An ninh Lực kéo Giao thông

"Công tắc bỏ qua" Một kịch bản ứng dụng nâng cao khác dựa trên chiến lược động của các ứng dụng bảo vệ phát hiện an ninh lưu lượng giao thông, cách triển khai như hình dưới đây:

Ví dụ, hãy xem xét thiết bị kiểm tra an ninh "Chống và phát hiện tấn công DDoS". Thông qua việc triển khai "Bộ chuyển mạch bypass" ở phía trước, thiết bị chống DDoS được kết nối với "Bộ chuyển mạch bypass". "Bộ bảo vệ kéo" thông thường sẽ chuyển tiếp toàn bộ lưu lượng truy cập với tốc độ đường truyền tối đa, đồng thời sao chép luồng dữ liệu xuất ra "thiết bị chống tấn công DDoS". Khi phát hiện thấy một địa chỉ IP máy chủ (hoặc phân đoạn mạng IP) bị tấn công, "thiết bị chống tấn công DDoS" sẽ tạo ra các quy tắc khớp luồng lưu lượng mục tiêu và gửi chúng đến "Bộ chuyển mạch bypass" thông qua giao diện phân phối chính sách động. "Bộ chuyển mạch bypass" có thể cập nhật "lưu lượng kéo động" sau khi nhận được "kho quy tắc" các quy tắc chính sách động và ngay lập tức "kéo lưu lượng truy cập máy chủ bị tấn công theo quy tắc" đến "thiết bị chống và phát hiện tấn công DDoS" để xử lý, nhằm ngăn chặn luồng tấn công và sau đó đưa nó trở lại mạng.

Phương án ứng dụng dựa trên "Bộ chuyển mạch bỏ qua" dễ thực hiện hơn so với phương án chèn tuyến BGP truyền thống hoặc các phương án điều khiển lưu lượng khác, đồng thời môi trường ít phụ thuộc vào mạng và độ tin cậy cao hơn.

"Công tắc bỏ qua" có các đặc điểm sau để hỗ trợ bảo vệ phát hiện an ninh chính sách động:

1. "Công tắc bỏ qua" cung cấp các quy tắc bên ngoài dựa trên giao diện WEBSERVICE, dễ dàng tích hợp với các thiết bị bảo mật của bên thứ ba.

2. "Bộ chuyển mạch bỏ qua" dựa trên chip ASIC phần cứng thuần túy, chuyển tiếp các gói dữ liệu tốc độ cao lên đến 10Gbps mà không chặn quá trình chuyển tiếp của bộ chuyển mạch, và "thư viện quy tắc động về lưu lượng" bất kể số lượng.

3. "Công tắc bỏ qua" tích hợp chức năng bỏ qua chuyên nghiệp, ngay cả khi bản thân thiết bị bảo vệ bị lỗi, vẫn có thể bỏ qua liên kết nối tiếp ban đầu ngay lập tức, không ảnh hưởng đến hoạt động giao tiếp bình thường của liên kết ban đầu.